Le rôle des installateurs dans la cybersécurité des installations solaires

Les onduleurs, maillons vulnérables d'un réseau énergétique de plus en plus numérisé

Nous vivons une époque troublée où les cyberattaques contre les infrastructures critiques ont depuis longtemps cessé d'être de la science-fiction. Du sabotage de pipelines aux attaques ciblées sur les réseaux énergétiques, aucun secteur n'est épargné. Le secteur solaire n'échappe pas non plus à cette évolution. Les installations solaires et les onduleurs étant de plus en plus souvent connectés à l'internet, la cybersécurité n'est plus l'apanage des gouvernements et des spécialistes de l'informatique. Les électriciens et les installateurs jouent également un rôle clé dans la protection de nos réseaux énergétiques.

Les onduleurs, une passerelle numérique

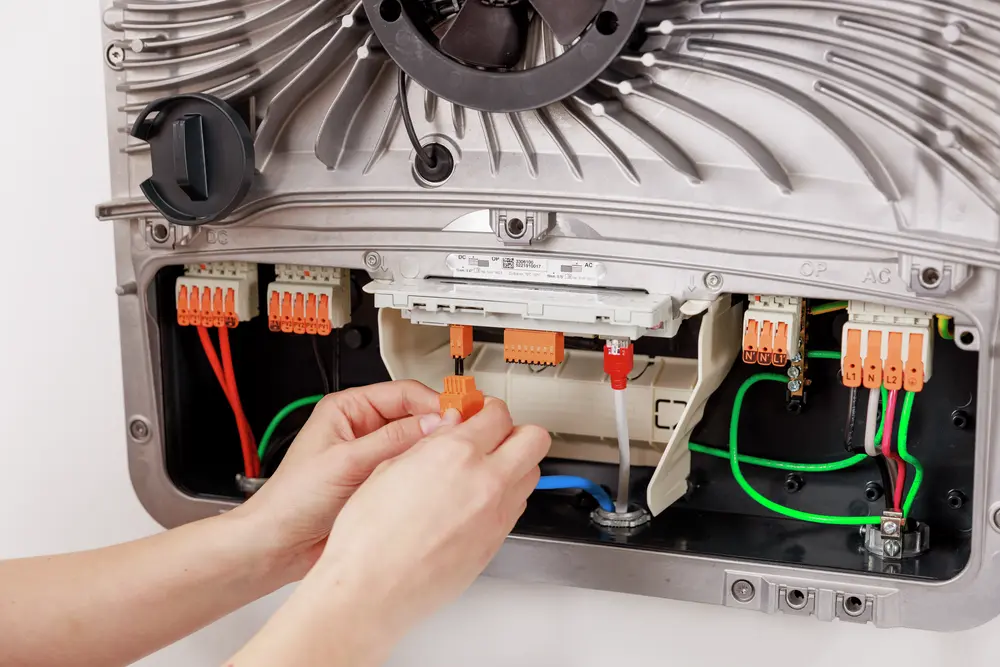

Les onduleurs sont essentiels dans toute installation solaire. Ils convertissent le courant continu des panneaux solaires en courant alternatif utilisable dans le réseau électrique. Mais aujourd'hui, les onduleurs font plus que cela: ils communiquent par Wi-Fi ou LAN avec les réseaux domestiques, les systèmes de gestion de l'énergie, les applications, les plateformes en nuage et d'autres appareils tels que les pompes à chaleur ou les batteries domestiques. Ils constituent un élément essentiel de notre écosystème numérique visant à une gestion intelligente de l'énergie. Mais cette fonctionnalité les rend également vulnérables. Si un onduleur n'est pas correctement sécurisé, il peut servir de passerelle vers l'ensemble du réseau domestique.

Le Conseil européen de l'industrie solaire (ESMC) appelle à l'élaboration d'une "boîte à outils européenne pour la sécurité des onduleurs"

La vulnérabilité de notre approvisionnement en énergie a récemment été mise en évidence lors de la panne d'électricité en Espagne et au Portugal. Bien qu'une cyberattaque ait été exclue après enquête, c'est la cause à laquelle on a immédiatement pensé - un réflexe qui en dit long sur l'inquiétude croissante que suscite la résilience numérique de notre infrastructure énergétique. Les grandes entreprises de services publics ne sont pas les seules à être des cibles potentielles à cet égard.

Des recherches américaines ont récemment révélé que des composants de communication inconnus avaient été découverts dans certains onduleurs chinois, qui sont également largement utilisés en Europe. Ces composants seraient capables de contourner les pare-feu et de communiquer à distance avec l'appareil, ce qui entraînerait, dans le pire des cas, des coupures d'électricité à grande échelle. Bien qu'il n'ait pas été prouvé qu'il s'agissait d'une intention malveillante, cela souligne la nécessité de porter un regard plus critique sur les technologies que nous autorisons dans nos foyers. C'est pourquoi le Conseil européen de l'industrie solaire (ESMC) appelle à l'élaboration d'une "boîte à outils européenne pour la sécurité des onduleurs", sur le modèle de la boîte à outils pour la sécurité de la 5G, qui a fait ses preuves.

Risques en perspective

Les dangers d'une sécurité insuffisante sont multiples. Au niveau le plus simple, il s'agit d'atteintes à la vie privée des utilisateurs. Un onduleur mal sécurisé peut révéler des informations sur la consommation d'énergie, la présence dans la maison ou les structures du réseau, ce qui est utile pour préparer un cambriolage, par exemple. Le pirate peut également accéder aux mots de passe et à d'autres données confidentielles via l'onduleur. À un niveau supérieur, le pirate peut manipuler le comportement de l'onduleur. Il peut par exemple couper la production, décharger délibérément les batteries ou provoquer des surcharges sur le réseau, avec le risque d'une panne d'électricité.

Les cyberattaques peuvent également avoir des motivations financières: en échange d'une rançon, les pirates peuvent remettre l'équipement en service. En outre, les utilisateurs peuvent perdre des revenus en raison de l'arrêt de la production d'électricité ou parce que le système applique des tarifs énergétiques erronés. Les cyberattaques peuvent également être motivées par des considérations politiques, le pirate voulant faire une déclaration.

Cadre juridique

Actuellement, le cadre juridique est encore fragmenté. En Belgique, le règlement général sur les installations électriques (AREI) ne contient aucune disposition spécifique relative à la cybersécurité. Mais cette situation est sur le point de changer. L'Europe travaille sur un ensemble de textes législatifs visant à renforcer la résilience numérique des appareils et des réseaux. Le Cyber Resilience Act (CRA), qui prendra pleinement effet à partir de 2027, impose aux fabricants de faire en sorte que leurs produits répondent à des exigences minimales en matière de cybersécurité avant d'être mis sur le marché. Elle s'applique à tous les produits directement ou indirectement connectés à un autre appareil ou réseau, sauf exceptions spécifiques.

Il existe également la directive sur la sécurité des réseaux et de l'information (NIS2): un cadre juridique visant à renforcer la cybersécurité dans 18 secteurs au sein de l'UE. Elle demande à chaque État membre d'adopter une stratégie nationale de cybersécurité et de dresser une liste des fournisseurs de services essentiels. Si des entités (moyennes ou grandes) de secteurs critiques, dont l'énergie, sont victimes d'incidents importants susceptibles de provoquer des perturbations ou des dommages significatifs, ils doivent être signalés aux autorités nationales compétentes. Actuellement, cette obligation ne s'applique qu'aux systèmes produisant plus de 100 mégawatts.

En outre, la directive relative aux équipements hertziens (RED) impose des obligations supplémentaires en matière de cybersécurité, de protection des données personnelles et de respect de la vie privée pour les appareils dotés de communications sans fil, tels que la plupart des onduleurs. Pourtant, il existe encore trop peu de lignes directrices contraignantes sur la manière de gérer les incidents. Les fabricants, les installateurs et les utilisateurs finaux sont encore trop souvent laissés dans le flou quant aux responsabilités de chacun. Et c'est précisément ce manque de clarté qui rend nos systèmes si vulnérables.

Les anciennes méthodes de cryptage, telles que WEP ou WPA1, ne sont pas suffisamment résistantes aux attaques d'aujourd'hui

Rôle des installateurs

Mots de passe forts et 2FA

Les installateurs ont un rôle de plus en plus important à jouer dans cette histoire. Ils sont le premier point de contact pour les utilisateurs finaux et sont souvent les seuls à configurer correctement l'onduleur. Que peuvent faire les installateurs pour mieux protéger l'onduleur contre de telles cyberattaques? Les solutions sont simples. Tout d'abord, il est important de définir un mot de passe fort et unique, composé de lettres, de chiffres et de caractères spéciaux. Une connexion par défaut telle que "admin" présente un risque élevé de cyberattaque. N'utilisez ce mot de passe que pour une seule installation solaire. Ce faisant, soyez également vigilant quant à ce que vous communiquez par courrier électronique. Ne partagez pas d'informations sensibles par ce biais. Si le portail ou l'application dispose d'une vérification en deux étapes (2FA), il est recommandé de l'utiliser.

Surveillance et alertes

Configurez le système de manière à ce que l'utilisateur final reçoive des notifications en cas de tentatives de connexion suspectes ou de changements de paramètres. En tant qu'installateur, vous pouvez également effectuer une surveillance à distance, sous réserve de l'autorisation du client. Vous pouvez ainsi surveiller les performances à distance et intervenir de manière proactive. En outre, vous pouvez programmer des contrôles réguliers pour vous assurer que le micrologiciel est à jour et qu'il n'y a pas d'événements suspects dans le journal.

Cryptage WPA

Pour prévenir les cyberattaques, il est important de vérifier le type de cryptage du routeur Wi-Fi. Les anciennes méthodes de cryptage, telles que WEP ou WPA1, ne sont pas suffisamment résistantes aux attaques contemporaines et permettent à des personnes malveillantes d'accéder plus facilement au réseau. Idéalement, un routeur Wi-Fi devrait utiliser le cryptage WPA2 ou WPA3.

Synergrid dispose d'une liste d'onduleurs agréés qui répondent aux exigences techniques

Choisir des onduleurs sûrs

Compte tenu de l'enquête américaine sur les onduleurs chinois, il est important, en tant qu'installateur, de choisir des produits sûrs. Pour ce faire, il ne faut pas seulement tenir compte du prix le plus bas, mais aussi des efforts déployés en matière de cybersécurité. Pour connaître tous les onduleurs agréés en Belgique, vous pouvez vous rendre sur le site de Synergrid, qui a dressé une liste C10/26 des onduleurs qui répondent aux exigences techniques. Malheureusement, cette liste ne tient pas encore compte de la cybersécurité. Cela doit changer.

Informer le client

Cela peut paraître simple, mais en tant qu'installateur, il est important d'informer vos clients sur l'utilisation sûre de l'installation et sur les risques possibles. Pour ce faire, expliquez brièvement comment se connecter à l'application de surveillance à l'aide d'un nouveau mot de passe fort. Signalez-leur les formes possibles d'hameçonnage qui circulent.

Formation complémentaire

Malheureusement, la pratique montre que de nombreux installateurs ne sont pas encore suffisamment conscients des cyberrisques. Il est donc nécessaire d'organiser des formations de mise à jour ciblées. Certains fabricants organisent déjà des cours de formation sur la cybersécurité, mais la demande reste assez limitée.

Subventions: Programme d'amélioration de la cybersécurité de VLAIO

Vous préférez être guidé? Demandez une subvention par l'intermédiaire de VLAIO. Cette mesure de soutien est destinée aux PME flamandes, aux entreprises sur mesure et aux entreprises non-PME couvertes par la directive européenne NIS2. L'aide s'applique à l'achat de conseils et d'orientations externes en matière de cybersécurité. Les PME et les entreprises sur mesure peuvent compter sur une intervention de 50% pour les projets d'une valeur comprise entre 8.500 et 35.000 euros (hors TVA). Pour les entreprises autres que les PME couvertes par la directive NIS2, l'aide est de 35%.

La sécurité commence avec le fabricant

Les fabricants jouent un rôle crucial dans la sécurisation des installations solaires et contribuent ainsi à la responsabilité. Ils déterminent en grande partie les mécanismes de sécurité intégrés en standard dans les onduleurs, la convivialité et l'accessibilité des paramètres de sécurité, ainsi que la manière dont les mises à jour sont diffusées. En tant qu'installateur, il est utile de vérifier quelles marques proposent quelles applications et dans quelle mesure elles respectent la législation applicable en matière de cybersécurité. Un fabricant qui propose un cryptage fort, une vérification en deux étapes et des mises à jour automatiques des microprogrammes offre aux installateurs et aux utilisateurs finaux une base solide sur laquelle s'appuyer. Les fabricants peuvent détecter si un onduleur est tombé en panne ou si les gradients de tension présentent un comportement anormal, ainsi que lorsque l'utilisateur final modifie son infrastructure informatique pour accéder à l'onduleur d'une manière différente. Grâce au portail, l'installateur peut déjà contrôler beaucoup de choses à distance, mais pour certaines choses, il a besoin de l'autorisation du fabricant, qui fournit un mécanisme de contrôle supplémentaire.

En outre, les fabricants doivent communiquer de manière transparente sur leurs politiques en matière de données: où sont stockées les données des utilisateurs, comment sont-elles sécurisées et qui y a accès? Ce faisant, il est essentiel qu'ils se conforment aux dispositions du règlement général sur la protection des données (RGPD). Cette législation européenne fixe des exigences claires en matière de collecte, de traitement et de stockage des données personnelles. Par exemple, les fabricants sont tenus d'informer les clients si leurs données sont impliquées dans une cyberattaque.

Une responsabilité partagée

La cybersécurité des onduleurs est donc une responsabilité partagée. Les fabricants doivent concevoir des appareils sécurisés, les installateurs doivent les installer et les configurer correctement, et les utilisateurs finaux doivent protéger leurs réseaux. Dans la situation géopolitique actuelle, où nos infrastructures critiques sont le plus souvent victimes, beaucoup de choses bougent au niveau européen en ce qui concerne la cybersécurité dans le secteur de l'énergie. L'installateur est le plus souvent un maillon essentiel. En se formant, en étant vigilant et en informant correctement les utilisateurs finaux, il peut jouer un rôle clé dans la protection de notre approvisionnement énergétique.

En collaboration avec Fronius et SolaX Power