De rol van installateurs in cyberveiligheid van zonnestroom

Omvormers als kwetsbare schakels in een steeds verder digitaliserend energienetwerk

We leven in woelige tijden waarin cyberaanvallen op kritieke infrastructuren al lang geen sciencefiction meer zijn. Van sabotage van pijpleidingen tot gerichte aanvallen op energienetwerken: geen enkele sector blijft gespaard. Ook de zonne-energiesector ontsnapt niet aan deze evolutie. Nu zonnestroominstallaties en omvormers steeds vaker verbonden zijn met het internet, is cyberveiligheid geen exclusieve zorg meer voor overheden en IT-specialisten. Elektriciens en installateurs krijgen ook een sleutelrol toebedeeld in het beschermen van onze energienetwerken.

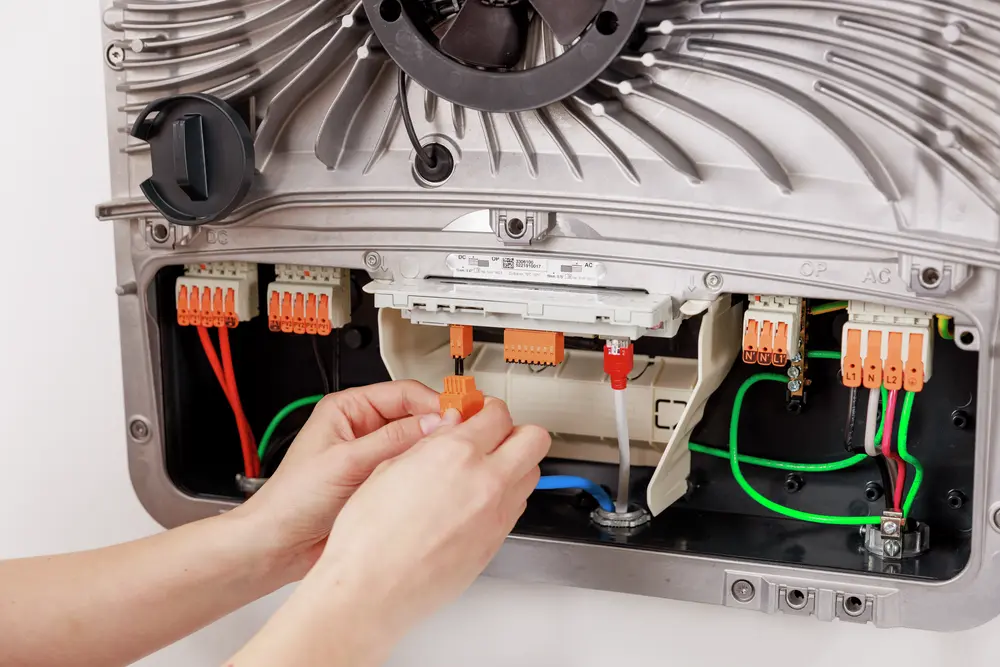

Omvormers als digitale toegangspoort

Omvormers zijn essentieel in elke zonnestroominstallatie. Ze zetten gelijkstroom van zonnepanelen om naar wisselstroom die bruikbaar is in het elektriciteitsnet. Maar omvormers doen vandaag meer dan dat: ze communiceren via wifi of LAN met thuisnetwerken, energiemanagementsystemen, apps, cloudplatforms en andere toestellen zoals warmtepompen of thuisbatterijen. Ze vormen een cruciaal onderdeel van ons digitaal ecosysteem dat gericht is op slim energiebeheer. Maar die functionaliteit maakt hen ook kwetsbaar. Als een omvormer niet goed beveiligd is, kan hij fungeren als toegangspoort tot het volledige thuisnetwerk.

De European Solar Manufacturing Council (ESMC) roept op tot de ontwikkeling van een "EU omvormer beveiligingstoolbox"

De kwetsbaarheid van onze energievoorziening werd recent blootgelegd tijdens de black-out in Spanje en Portugal. Hoewel een cyberaanval na onderzoek werd uitgesloten, was dat wel de oorzaak waaraan direct gedacht werd - een reflex die veel zegt over de groeiende bezorgdheid rond de digitale weerbaarheid van onze energie-infrastructuur. Niet alleen grote nutsbedrijven zijn daarbij een potentieel doelwit.

Uit Amerikaans onderzoek bleek recent dat er in bepaalde Chinese omvormers, die op grote schaal ook in Europa worden gebruikt, onbekende communicatiecomponenten werden aangetroffen. Deze componenten zouden in staat zijn om firewalls te omzeilen en op afstand met het toestel te communiceren, met in het ergste geval een grootschalige stroomuitval tot gevolg. Hoewel niet bewezen is dat dit gepaard ging met kwaadwillige bedoelingen, onderstreept dit wel de noodzaak om kritischer te kijken naar de technologieën die we in ons huishouden toelaten. Daarom roept de European Solar Manufacturing Council (ESMC) op tot de ontwikkeling van een "EU omvormer beveiligingstoolbox", gemodelleerd naar de succesvolle 5G Security Toolbox.

Risico's in beeld

De gevaren van een gebrekkige beveiliging zijn divers. Op het meest eenvoudige niveau gaat het om inbreuken op de privacy van gebruikers. Een slecht beveiligde omvormer kan informatie prijsgeven over het energieverbruik, aanwezigheid in huis of netwerkstructuren, goed ter voorbereiding van een inbraak bijvoorbeeld. De hacker kan via de omvormer ook toegang krijgen tot paswoorden en andere vertrouwelijke gegevens. Op een hoger niveau kan de hacker het gedrag van de omvormer manipuleren. Denk aan het uitschakelen van productie, het opzettelijk ontladen van batterijen of het veroorzaken van overbelasting op het net, met risico op een black-out.

Cyberaanvallen kunnen ook financieel gemotiveerd zijn: in ruil voor losgeld kunnen de hackers de apparatuur weer vrijgeven. Daarnaast kunnen gebruikers inkomsten mislopen door stilgevallen energieopwekking of doordat het systeem verkeerde energietarieven toepast. Cyberaanvallen kunnen ook politiek gemotiveerd zijn, waarbij de hacker een statement wil maken.

Wettelijk kader

Op dit moment is het wettelijk kader nog versnipperd. In België zijn er geen specifieke bepalingen in het Algemeen Reglement op de Elektrische Installaties (AREI) die cyberbeveiliging behandelen. Maar daar komt verandering in. Europa werkt aan een reeks wetgeving die de digitale weerbaarheid van toestellen en netwerken moet versterken. De Cyber Resilience Act (CRA), die vanaf 2027 volledig van kracht wordt, verplicht fabrikanten om hun producten te laten voldoen aan minimumvereisten op het vlak van cyberveiligheid vooraleer ze op de markt komen. De verordening is van toepassing op alle producten die direct of indirect met een ander apparaat of netwerk zijn verbonden, behalve voor specifieke uitzonderingen.

Daarnaast is er de Network and Information Security Directive (NIS2): een rechtskader om de cyberbeveiliging in maar liefst 18 sectoren in de hele EU te handhaven. Het vraagt aan elke lidstaat om een nationale cyberbeveiligingsstrategie vast te stellen en een lijst op te stellen van aanbieders van essentiële diensten. Indien (middel)grote entiteiten in kritieke sectoren - waaronder energie - kampen met significante incidenten die aanzienlijke verstoring of schade kunnen veroorzaken, dan moeten die gemeld worden aan de relevante nationale autoriteiten. Dit geldt momenteel enkel voor systemen die meer dan 100 megawatt produceren.

Daarbovenop is er de Radio Equipment Directive (RED), die voor apparaten met draadloze communicatie - zoals de meeste omvormers - extra verplichtingen oplegt voor cyberbeveiliging, bescherming van persoonsgegevens en privacy. Toch zijn er nog steeds te weinig bindende richtlijnen over hoe om te gaan met incidenten. Producenten, installateurs en eindgebruikers worden nog te vaak in het ongewisse gelaten over wie waarvoor verantwoordelijk is. En net die onduidelijkheid maakt onze systemen zo kwetsbaar.

Oudere methoden voor codering, zoals WEP of WPA1, zijn onvoldoende bestand tegen hedendaagse aanvallen

Rol installateurs

Sterke wachtwoorden en 2FA

Installateurs krijgen in dit verhaal een steeds belangrijkere rol. Zij zijn het eerste aanspreekpunt voor eindgebruikers, en vaak ook de enigen die de omvormer correct configureren. Wat kan de installateur doen om de omvormer beter te beveiligen tegen dergelijke cyberaanvallen? De oplossingen zijn eenvoudig. Eerst en vooral is het belangrijk dat er een sterk, uniek wachtwoord wordt ingesteld dat beschikt over een mix van letters, cijfers en speciale tekens. Een standaard login zoals "admin" brengt een groot risico met zich mee voor een cyberaanval. Gebruik dat wachtwoord slechts voor één enkele zonnestroominstallatie. Wees daarbij ook waakzaam over wat je communiceert via e-mail. Deel geen gevoelige informatie via deze weg. Indien het portaal of de app over een tweestapsverificatie (2FA) beschikt, dan is het aangeraden deze te gebruiken.

Monitoring en alerts

Stel het systeem zo in dat de eindgebruiker meldingen krijgt bij verdachte aanmeldpogingen of parameterwijzigingen. Als installateur kun je, mits toestemming van de klant, ook aan remote monitoring doen. Op deze manier kun je de prestaties vanop afstand volgen en proactief ingrijpen. Plan daarnaast ook regelmatige controles in om te controleren of de firmware up-to-date is en of er geen verdachte gebeurtenissen in het logboek staan.

WPA-codering

Een belangrijk aspect in de preventie van cyberaanvallen is om na te gaan welk type codering de wifi-router bezit. Oudere methoden voor codering zoals WEP of WPA1 zijn onvoldoende bestand tegen hedendaagse aanvallen en maken het voor kwaadwilligen gemakkelijker om toegang te krijgen tot het netwerk. Idealiter gebruikt een wifi-router de codering WPA2 of WPA3.

Synergrid heeft een lijst van gekeurde omvormers die voldoen aan de technische eisen

Kies veilige omvormers

Met het Amerikaanse onderzoek naar Chinese omvormers in het achterhoofd, is het belangrijk dat je als installateur voor veilige producten kiest. Kijk daarbij niet alleen naar de goedkoopste prijs, maar ook naar cybersecurity-inspanningen. Voor alle gekeurde omvormers in België kan je bij Synergrid terecht, dat een C10/26-lijst heeft opgesteld met omvormers die aan de technische eisen voldoen. Helaas wordt er hierbij nog geen rekening gehouden met cybersecurity. Dat moet veranderen.

Informeer de klant

Het lijkt misschien simpel, maar als installateur is het belangrijk dat je je klanten informeert over het veilig gebruik van de installatie en de mogelijke risico's. Geef daarbij een korte uitleg over het inloggen op de monitoring-app met het nieuwe, sterke wachtwoord. Wijs hen op de mogelijke vormen van phishing die rondgaan.

Bijscholing

Helaas blijkt uit de praktijk dat veel installateurs zelf nog onvoldoende op de hoogte zijn van cyberrisico's. Daarom is er nood aan gerichte bijscholing. Bepaalde fabrikanten organiseren al opleidingen waarin cyberveiligheid aan bod komt, maar de vraag ernaar blijft eerder beperkt.

Subsidies: VLAIO Cybersecurity verbetertraject

Laat je je liever begeleiden? Vraag dan een subsidie aan via VLAIO. De steunmaatregel is bedoeld voor Vlaamse kmo's, maatwerkbedrijven, en niet-kmo's die onder de Europese NIS2-richtlijn vallen. De ondersteuning geldt voor het inkopen van extern advies en begeleiding op het vlak van cyberveiligheid. Kmo’s en maatwerkbedrijven kunnen rekenen op een tussenkomst van 50% voor trajecten met een waarde tussen € 8.500 en € 35.000 (exclusief btw). Voor niet-kmo’s die onder de NIS2-richtlijn vallen, bedraagt de steun 35%.

Beveiliging start bij de fabrikant

Fabrikanten spelen een cruciale rol in het beveiligen van zonnestroominstallaties en dragen dus bij aan de verantwoordelijkheid. Zij bepalen in grote mate welke veiligheidsmechanismen standaard in de omvormers ingebouwd zijn, hoe gebruiksvriendelijk en toegankelijk beveiligingsinstellingen zijn, en hoe updates worden uitgerold. Als installateur loont het om te checken welke merken welke toepassingen aanbieden en in hoeverre ze voldoen aan de geldende wetgeving inzake cyberveiligheid. Een fabrikant die voorziet in sterke versleuteling, tweestapsverificatie en automatische firmware-updates geeft installateurs en eindgebruikers een stevige basis om op te bouwen. Fabrikanten kunnen detecteren wanneer een omvormer is uitgevallen of de spanningsverlopen abnormaal gedrag tonen, maar ook wanneer de eindgebruiker zijn IT-infrastructuur verandert om op een andere manier in de omvormer te komen. Via het portaal kan de installateur al heel wat dingen regelen vanop afstand, maar voor sommige zaken heeft hij wel de toestemming nodig van de fabrikant, wat zorgt voor een extra controlemechanisme.

Daarnaast moeten fabrikanten transparant communiceren over hun databeleid: waar wordt de gebruikersdata opgeslagen, hoe wordt die beveiligd en wie heeft toegang? Daarbij is het essentieel dat zij voldoen aan de bepalingen van de General Data Protection Regulation (GDPR). Deze Europese wetgeving stelt duidelijke eisen aan het verzamelen, verwerken en opslaan van persoonsgegevens. Zo zijn fabrikanten verplicht de klant op de hoogte te brengen indien zijn data in een cyberaanval betrokken is.

Gedeelde verantwoordelijkheid

Cybersecurity van omvormers is dus een gedeelde verantwoordelijkheid. Fabrikanten moeten veilige toestellen ontwerpen, installateurs moeten die correct installeren en configureren, en eindgebruikers moeten hun netwerken beschermen. Door de huidige geopolitieke situatie waarbij onze kritieke infrastructuur vaker een slachtoffer is, beweegt er heel wat op Europees niveau wat cybersecurity in de energiesector betreft. De installateur is hier vaker een cruciale schakel. Door zich bij te scholen, waakzaam te zijn en eindgebruikers correct te informeren, kunnen zij een sleutelrol spelen in het beschermen van onze energievoorziening.

Met dank aan Fronius en SolaX Power.